Selepas memuat turun dan memasang versi terkini Trend Micro HijackThis, buka fail tersebut. Sekiranya komputer anda tidak dapat membuka program, cuba renahkan fail tersebut kepada sesuatu yang lain (misalnya, sniper.exe) dan jalankan lagi. Sebaik sahaja terbuka, anda perlu melihat skrin yang serupa dengan contoh yang digambarkan di bawah.

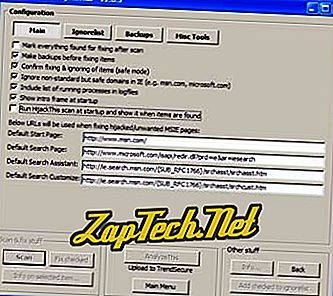

Klik butang terakhir "Tiada yang di atas, mulakan program" dan pilih butang "Config ..". Pastikan kotak semak bagi yang berikut diperiksa.

- Buat sandaran sebelum menetapkan item

- Sahkan penetapan & mengabaikan item

- Abaikan domain yang tidak standard tetapi selamat di IE

- Sertakan senarai proses yang sedang berjalan dalam logfile

Setelah diperiksa atau disahkan, klik butang Menu Utama .

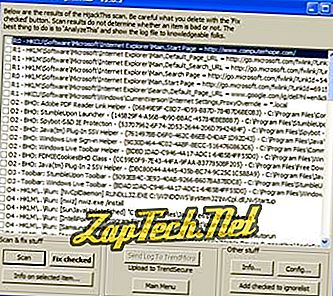

Seterusnya, pilih butang pertama Adakah imbasan sistem dan simpan fail logik untuk memulakan imbasan sistem. Apabila selesai, anda akan melihat skrin yang serupa dengan contoh yang digambarkan di bawah dan tetingkap Notepad baru memaparkan log HijackThis baru.

Sekiranya anda menghasilkan log ini untuk dianalisis dalam talian, salin log lengkap ke papan klip dengan menekan Ctrl + A untuk memilih semua teks. Sebaik sahaja diserlahkan, klik Edit dan Salin. Sebaik sahaja selesai, ini boleh disisipkan ke dalam halaman forum atau alat HijackThis, seperti alat proses Windows Hope Komputer.

Fail log HijackThis juga disimpan pada komputer anda dalam direktori lalai "C: \ program files \ Trend Micro \ HijackThis \" dan boleh dilampirkan pada pos forum atau dihantar ke pengguna lain dalam e-mel untuk dianalisis.

Memahami keputusan

Pada pandangan pertama, hasilnya mungkin kelihatan luar biasa, tetapi log mengandungi semua maklumat dan lokasi yang berpotensi di mana malware boleh menyerang komputer anda. Berikut adalah penerangan ringkas setiap bahagian ini untuk pemahaman umum tentang apa yang mereka ada.

Awas: HijackThis adalah utiliti canggih dan boleh membuat pengubahsuaian kepada Registry dan fail sistem lain yang boleh menyebabkan masalah komputer tambahan. Pastikan anda telah mengikuti arahan di atas, membuat sandaran perubahan, dan anda sudah biasa dengan apa yang telah ditetapkan sebelum menetapkan apa-apa item yang diperiksa.

R0 - R3 bahagian

Nilai Registry Windows yang telah dibuat dan diubah yang berkaitan dengan pelayar Microsoft Internet Explorer anda. Seringkali malware menyerang nilai Registry ini untuk menukar halaman lalai anda, halaman carian, dan lain-lain. Berikut adalah contoh nilai R0.

R0 - HKCU \ Software \ Microsoft \ Internet Explorer \ Main, Start Page = //www.computerhope.com/

F0 - F3 bahagian

Gambaran keseluruhan apa-apa yang dipaparkan yang dimuatkan dari fail system.ini atau win.ini.

Bahagian N1 - N4

Sama seperti bahagian R0-R3, bahagian ini adalah sebahagian daripada fail prefs.js yang berkaitan dengan pelayar Netscape dan Mozilla Firefox. Bahagian N1-N4 diserang untuk menukar laman utama lalai, halaman carian, dan sebagainya.

Bahagian O1

Bahagian ini akan mengandungi sebarang peralihan fail hos yang telah dibuat kepada fail tuan rumah Windows. Redirections adalah satu lagi jenis serangan yang mengalihkan nama domain ke alamat IP yang lain. Sebagai contoh, serangan mungkin menggunakan ini untuk mengalihkan URL perbankan anda ke tapak lain untuk mencuri maklumat log masuk. Berikut adalah contoh garis O1.

O1 - Hos: :: 1 localhost

Bahagian O2

Bahagian ini mengandungi mana-mana Internet BHO (Objek Pembantu Pelayar) dengan CLSID (tertutup dalam {}) yang dipasang pada komputer. Berikut adalah contoh garis O2.

O2 - BHO: Penolong Pautan Adobe PDF Reader - {06849E9F-C8D7-4D59-B87D-784B7D6BE0B3} - C: \ Program Files \ Common Files \ Adobe \ Acrobat \ ActiveX \ AcroIEHelper.dll Bahagian O3

Bahagian ini akan menyalakan sebarang toolbar Microsoft Internet Explorer yang dipasang pada komputer. Walaupun terdapat banyak alat penyemak imbas yang sah, terdapat juga banyak bar alat dan berbahaya yang dipasang oleh program lain yang anda tidak inginkan. Berikut adalah contoh garis O3.

O3 - Toolbar: StumbleUpon Toolbar - {5093EB4C-3E93-40AB-9266-B607BA87BDC8} - C: \ Program Files \ StumbleUpon \ StumbleUponIEBar.dll Bahagian O4

Salah satu yang paling biasa melihat bahagian-bahagian, bahagian O4 mengandungi apa-apa program yang secara automatik memuatkan dalam Windows Registry setiap kali komputer bermula. Berikut adalah contoh baris ini.

O4 - HKLM \ .. \ Run: [NvCplDaemon] RUNDLL32.EXE C: \ WINDOWS \ system32 \ NvCpl.dll, NvStartup

Bahagian O5

Bahagian ini memaparkan sebarang ikon Kawalan Windows yang telah dimatikan. Sesetengah perisian hasad boleh melumpuhkan Panel Kawalan Windows untuk membantu menghalang anda menyelesaikan masalah yang disebabkan oleh program ini.

Bahagian O6

Jika mana-mana pilihan Microsoft Internet Explorer telah dilumpuhkan oleh polisi, mereka harus diperbaiki.

Bahagian O7

Bahagian ini memaparkan jika mengakses Registry Editor (regedit) telah dilumpuhkan. Sekiranya sekarang perlu diperbetulkan.

Bahagian O8

Apa-apa ciri tambahan yang telah dimasukkan ke dalam menu klik kanan Microsoft Internet Explorer dalam bahagian ini. Berikut adalah contoh baris ini.

O8 - Item menu konteks tambahan: & Windows Live Search - res: // C: \ Program Files \ Toolbar Windows Live \ msntb.dll / search.htm.

Bahagian O9

Sebarang butang tambahan atau item menu yang telah ditambahkan ke Microsoft Internet Explorer akan ditunjukkan di sini. Berikut adalah contoh baris ini.

O9 - Butang tambahan: StumbleUpon - {75C9223A-409A-4795-A3CA-08DE6B075B4B} - C: \ Program Files \ StumbleUpon \ StumbleUponIEBar.dll. Bahagian O10

Bahagian ini memaparkan sebarang perampas Windows Winsock. Walaupun garis-garis ini boleh diperbaiki dari HijackThis kerana cara kerja Winsock, kami cadangkan menggunakan LSP-Fix alat alternatif yang direka untuk menetapkan bahagian ini, jika dijumpai. Berikut adalah contoh baris ini.

O10 - Fail yang tidak diketahui di Winsock LSP: c: \ windows \ system32 \ nwprovau.dll

Bahagian O11

Menampilkan sebarang kumpulan tambahan yang telah ditambahkan ke bahagian Pilihan Lanjutan Microsoft Internet Explorer.

Bahagian O12

Bahagian ini memaparkan mana-mana pemalam Microsoft Internet Explorer yang telah dipasang pada komputer.

Bahagian O13

Memaparkan sebarang perubahan yang telah dibuat ke awalan // default Microsoft Internet Explorer. Digunakan apabila pengguna memakai alamat URL, tetapi tidak menambah "//" di depan.

Bahagian O14

Bahagian ini memaparkan sebarang perubahan dalam fail iereset.inf yang telah dibuat. Fail ini digunakan apabila memulihkan tetapan Microsoft Internet Explorer kembali ke tetapan lalai.

Bahagian O15

Memaparkan sebarang perubahan dalam Microsoft Trusted Zone Explorer. Kecuali anda telah menambah atau mengenali bahagian ini, kami mencadangkan membetulkannya melalui HijackThis. Berikut adalah contoh garis O15.

O15 - Zon Dipercayai: //www.partypoker.com

Bahagian O16

Memaparkan semua Microsoft Internet Explorer ActiveX bjects. Berikut adalah contoh baris ini.

O16 - DPF: {0CCA191D-13A6-4E29-B746-314DEE697D83} (Facebook Uploader 5) - //upload.facebook.com/controls/FacebookPhotoUploader5.cab. Bahagian O17

Bahagian ini memaparkan sebarang kemusnahan DNS dan Domain yang berpotensi. Berikut adalah contoh baris ini.

O17 - HKLM \ System \ CCS \ Services \ Tcpip \ .. \ {F30B90D7-A542-4DAD-A7EF-4FF23D23587B}: Nameserver = 203.23.236.66 203.23.236.69. Bahagian O18

Mana-mana pembajak protokol akan ditunjukkan di sini. Sekiranya bahagian ini dilihat, ia disyorkan bahawa ia akan ditetapkan oleh HijackThis.

O18 - Protokol: sacore - {5513F07E-936B-4E52-9B00-067394E91CC5} - c: \ PROGRA ~ 1 \ mcafee \ SITEAD ~ 1 \ mcieplg.dll. Bahagian O19

Bahagian ini memaparkan sebarang perubahan helaian gaya CSS yang telah dibuat. Kecuali anda menggunakan lembaran gaya tersuai, disyorkan bahawa anda menggunakan HijackThis untuk membetulkan bahagian ini.

Bahagian O20

Dalam bahagian ini, apa-apa yang dimuatkan melalui APPInit_DLL atau Winlogon menunjukkan dalam bahagian ini. Berikut adalah contoh setiap baris ini.

O20 - AppInit_DLLs: avgrsstx.dll

O20 - Winlogon Beritahu:! SASWinLogon - C: \ Program Files \ SUPERAntiSpyware \ SASWINLO.DLL.

Bahagian O21

Apa-apa sahaja yang memuatkan dalam kunci pendaftaran Windows SSODL (ShellServiceObjectDelayLoad) akan ditunjukkan dalam bahagian ini.

Bahagian O22

Bahagian ini menunjukkan sebarang kekunci pendaftaran Windows autorun SharedTaskScheduler. Berikut adalah contoh baris ini.

O22 - SharedTaskScheduler: Windows DreamScene - {E31004D1-A431-41B8-826F-E902F9D95C81} - C: \ Windows \ System32 \ DreamScene.dll. Bahagian O23

Dalam bahagian ini, mana-mana perkhidmatan Windows XP, NT, 2000, 2003 dan Vista muncul di bahagian ini. Berikut adalah contoh baris ini.

O23 - Perkhidmatan: AVG8 Pengimbas E-mel (avg8emc) - AVG Technologies CZ, sro - C: \ PROGRA ~ 1 \ AVG \ AVG8 \ avgemc.exe.

Bahagian O24

Akhirnya, bahagian O24 adalah sebarang komponen Desktop Microsoft Windows yang dipasang pada komputer. Kecuali anda menggunakan Desktop Aktif atau mengenali nama tersebut, kami cadangkan anda membetulkannya juga. Berikut adalah contoh baris ini.

O24 - Komponen Desktop 1: (tiada nama) - //mbox.personals.yahoo.com/mbox/mboxlist.